Centrum badawcze McAfee Labs zarejestrowało średnio osiem nowych próbek złośliwego oprogramowania na sekundę oraz coraz szersze wykorzystanie ataków bezplikowych z użyciem języka skryptowego Microsoft PowerShell. Skok wartości Bitcoina w IV kwartale 2017 roku zachęcił cyberprzestępców do prób przechwytywania kryptowaluty za pomocą wielu różnych metod, w tym złośliwych aplikacji w systemie Android.

- Czwarty kwartał 2017 roku to bez dwóch zdań czas nowych narzędzi i strategii cyberprzestępczych, m.in. ataków bezplikowych czy wydobycia kryptowaluty. Co ciekawe, sprawdzone i skuteczne taktyki, jak choćby kampanie ransomware, były realizowane na większą skalę, aby stworzyć zasłonę dymną odwracającą uwagę od kluczowych ataków – mówi Arkadiusz Krawczyk, Country Manager w McAfee Polska. – Wszystko po to, aby uzyskać dostęp do nowych źródeł zysku. Na przykład znaczny wzrost wartości Bitcoina sprawił, że wielu specjalistów od ransomware zaczęło rozszerzać swoją kryminalną działalność, przechwytując portfele Bitcoin i Monero. Odkryliśmy też aplikacje Android opracowane wyłącznie w celu wydobycia kryptowalut.

Cyberprzestępcy nie przestali też korzystać z wirusów bezplikowych używających języka skryptowego Microsoft PowerShell – ich liczba wzrosła w 2017 roku o 432%, czyniąc je jedną z najskuteczniejszych i najczęściej wybieranych kategorii zagrożeń.

Sektor medyczny na celowniku

Choć liczba publicznie ujawnionych incydentów spadła w IV kwartale o 78%, sektor medyczny w całym 2017 roku zanotował drastyczny wzrost liczby incydentów – aż o 210%. Większość z nich – jak ustalili badacze z McAfee – wynikała z braku zgodności z najlepszymi praktykami w zakresie bezpieczeństwa bądź z wykorzystania przez cyberprzestępców znanych luk w oprogramowaniu medycznym.

- Szpitale, przychodnie to łatwy cel dla cyberprzestępców, których żadna etyka nie powstrzyma przed szukaniem zysku – komentuje Christiaan Beek, główny inżynier w McAfee. – Nasze badania wykryły typowe błędy w oprogramowaniu i problemy z zachowaniem bezpieczeństwa, np. hasła zaszyte w programie, zdalne wykonywanie kodu, niepodpisane oprogramowanie sprzętowe itp. Zarówno organizacje medyczne, jak i autorzy programów dla służby zdrowia muszą dziś wykazywać się większą czujnością i skrupulatnością.

Zagrożenia w IV kwartale 2017 r.:

- Wirusy bezplikowe. W IV kwartale nadal spadała liczba próbek złośliwego oprogramowania z użyciem JavaScript (o 9% mniej nowych próbek), a tymczasem nowe zagrożenia używające PowerShell zanotowały ponad trzykrotny wzrost (267%).

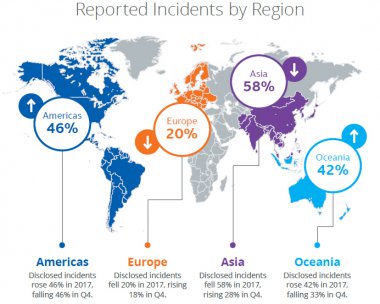

- Incydenty bezpieczeństwa. McAfee Labs zanotował 222 publicznie ujawnione incydenty w IV kwartale, co stanowi wzrost o 15% w porównaniu z III kwartałem.

- Wektory ataków. W IV kwartale i w całym roku 2017 listę najczęstszych wektorów otwiera złośliwe oprogramowanie, a za nim notujemy przechwytywanie kont, wycieki, rozproszoną odmowę usługi (DDoS) i wstrzyknięcie kodu.

- Ransomware. Czwarty kwartał był okresem znacznych sukcesów w działaniach sektora i organów ścigania przeciwko przestępcom odpowiedzialnym za kampanie ransomware. Liczba nowych próbek ransomware wzrosła o 59% w ciągu czterech ostatnich kwartałów, a w samym IV kwartale o 35%. Całkowita liczba próbek ransomware wzrosła o 16% w ostatnim kwartale, osiągając poziom 14,8 milionów.

- Złośliwe oprogramowanie mobilne. Nowe próbki w tej kategorii zanotowały spadek o 35% w porównaniu z III kwartałem. W skali roku 2017 całkowita liczba próbek złośliwego oprogramowania mobilnego wzrosła o 55%, a liczba nowych próbek spadła o 3%.

- Ogólne dane dotyczące złośliwego oprogramowania. Liczba nowych próbek złośliwego oprogramowania wzrosła w IV kwartale o 32%. Całkowita liczba próbek złośliwego oprogramowania wzrosła o 10% w ciągu ostatnich czterech kwartałów.

- Złośliwe oprogramowanie dla systemu Mac OS. Liczba nowych próbek złośliwego oprogramowania dla Mac OS wzrosła o 24% w IV kwartale. Całkowity wskaźnik złośliwego oprogramowania dla Mac OS wzrósł o 58% w roku 2017.

- Makrowirusy. Wskaźnik makrowirusów skoczył o 53% w IV kwartale, ale spadł o 35% w skali całego roku 2017.

- Kampanie spamowe. 97% ruchu botnetów spamowych w IV kwartale generował Necurs, dostawca spamu „lonely girl”, fałszywych komunikatów o cenach akcji i programów pobierających ransomware Lockey, oraz Gamut, nadawca wyłudzających dane wiadomości e-mail z ofertami pracy i rekrutacją osób do transferu środków pieniężnych.